- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:44.

- Naposledy změněno 2025-01-22 17:20.

Síťový seznam ACL (NACL) je volitelný vrstva zabezpečení pro VPC že akty jako firewall pro řízení provozu dovnitř a ven z jednoho nebo více podsítě . Výchozí ACL umožňuje veškerý příchozí a odchozí provoz.

Stejně tak se lidé ptají, co je VPC Security Group?

AWS bezpečnostní skupiny a instance bezpečnostní Každý bezpečnostní skupina - funguje v podstatě stejným způsobem jako firewall - obsahuje sadu pravidel, která filtrují provoz přicházející do a z instance EC2. Na rozdíl od síťových přístupových seznamů (NACL) neexistují žádná pravidla „Odmítnout“. Bezpečnostní skupiny jsou specifické pro a VPC.

Dále, jaký je rozdíl mezi bezpečnostní skupinou a síťovým ACL? Bezpečnostní skupiny v a VPC určují, který provoz je povolen do nebo z instance Amazon EC2. Síťové seznamy ACL pracovat na úrovni podsítě a vyhodnocovat provoz vstupující a opouštějící podsíť. Síťové seznamy ACL lze použít k nastavení pravidel Povolit i Zakázat. Síťové seznamy ACL nefiltrovat provoz mezi instance v stejná podsíť.

V souvislosti s tím, kolik VPC mám ve výchozím nastavení povoleno v každé oblasti AWS?

I když můžete mít do pěti VPC v oblast , pouze počáteční VPC že AWS vytváří pro vás může být výchozí VPC . Každý VPC je přidružen k rozsahu IP adres, který je součástí A Classless Inter-Domain Routing (CIDR) blok, který vůle použít k přidělení privátních IP adres instancím EC2.

Která funkce pomáhá zabezpečit vaše zdroje Amazon VPC tím, že poskytuje izolaci na úrovni podsítě?

Amazon VPC poskytuje pokročilý bezpečnostní prvky , jako bezpečnostní skupiny a seznamy řízení přístupu k síti, na povolit příchozí a odchozí filtrování v instanci a úroveň podsítě . Kromě toho můžete ukládat data Amazonka S3 a omezit přístup tak, aby byl přístupný pouze z instance uvnitř vaše VPC.

Doporučuje:

Jak funguje nástroj pro zabezpečení kontrastu?

Kontrast pomáhá provádět testování rychle a přesně pomocí agenta, který instrumentuje aplikace pomocí senzorů. Senzory sledují tok dat v reálném čase a analyzují aplikaci zevnitř, aby pomohly zjistit zranitelnosti v: knihovnách, rámcích a vlastním kódu. Informace o konfiguraci

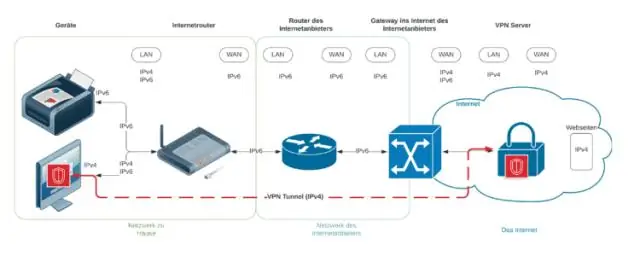

Má IPv6 masku podsítě?

IPv6 nemá masku podsítě, ale místo toho ji nazývá Délka prefixu, často zkrácená na „Prefix“. Délka prefixu a maskování CIDR fungují podobně; Délka prefixu udává, kolik bitů adresy definuje síť, ve které existuje. A /64 je podsíť IPv6 standardní velikosti podle definice IETF

Funguje středník jako tečka?

Středníky, čárky a tečky (Oh my)! Tyto dvě věty jsou odděleny tečkou, ale lze je kombinovat, protože pojednávají o stejném tématu. Středníky spojují hlavní věty, tj. skupiny slov s předmětem a slovesem, které by mohly fungovat jako úplná věta samy o sobě

Jaké další aplikace jsou jako Bitmoji?

15 nejlepších aplikací jako Bitmoji Bobble Keyboard. Bobble Keyboard je velmi oblíbená aplikace s rychlostí, neúprosnou kvalitou, tvorbou hlasu, tvorbou pobřeží a vším, co potřebujete. Zrcadlová AI. Emoji světové třídy. Giphy samolepky. FaceQ. Můj idol. SuperMii. Emoji Me Face Maker

Jak funguje zabezpečení AWS?

Jako zákazník AWS budete těžit z datových center AWS a sítě navržené k ochraně vašich informací, identit, aplikací a zařízení. AWS vám umožňuje automatizovat manuální úkoly zabezpečení, takže se můžete soustředit na škálování a inovaci vašeho podnikání. Navíc platíte pouze za služby, které využíváte