- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:44.

- Naposledy změněno 2025-01-22 17:21.

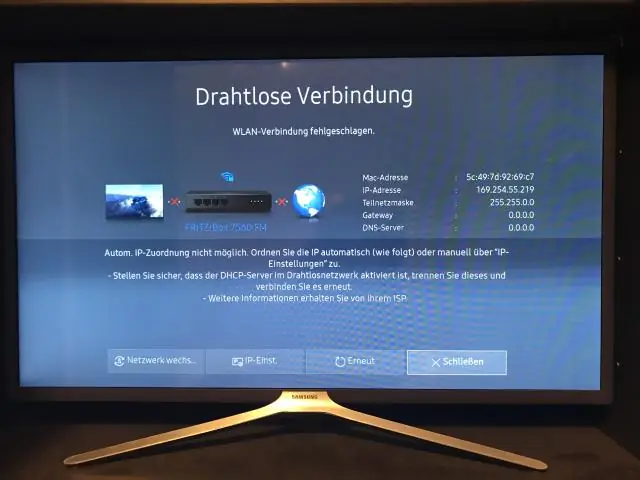

Může dojít k nesprávné konfiguraci zabezpečení na jakékoli úrovni zásobníku aplikací, včetně síťových služeb, platformy, webového serveru, aplikačního serveru, databáze, rámců, vlastního kódu a předinstalovaných virtuálních strojů, kontejnerů nebo úložiště.

Kromě toho, co je nesprávná konfigurace zabezpečení?

Chybná konfigurace zabezpečení vzniká, když Bezpečnostní nastavení jsou definována, implementována a udržována jako výchozí. Dobrý bezpečnostní vyžaduje a zajistit konfigurace definovaná a nasazená pro aplikaci, webový server, databázový server a platformu.

Někdo se také může ptát, jaký je dopad chybné konfigurace zabezpečení? Špatná konfigurace zabezpečení zranitelnosti mohou nastat, pokud je komponenta náchylná k útoku kvůli nezabezpečené možnosti konfigurace. Tyto chyby zabezpečení se často vyskytují kvůli nezabezpečené výchozí konfiguraci, špatně zdokumentované výchozí konfiguraci nebo špatně zdokumentované efekty volitelné konfigurace.

Když to vezmeme v úvahu, na jaké úrovni může dojít k problému s nesprávnou konfigurací zabezpečení?

Může dojít k nesprávné konfiguraci zabezpečení na kterékoli úroveň zásobníku aplikací, včetně platformy, webového serveru, aplikačního serveru, databáze a rámce. Mnoho aplikací přichází s nepotřebnými a nebezpečnými funkcemi, jako jsou funkce ladění a kontroly kvality, které jsou ve výchozím nastavení povoleny.

Co je útok na nesprávnou konfiguraci?

Server Špatné konfigurace . Server útoky na nesprávnou konfiguraci využívat slabá místa konfigurace nalezená na webových a aplikačních serverech. Mnoho serverů přichází s nepotřebnými výchozími a vzorovými soubory, včetně aplikací, konfiguračních souborů, skriptů a webových stránek. Servery mohou obsahovat dobře známé výchozí účty a hesla.

Doporučuje:

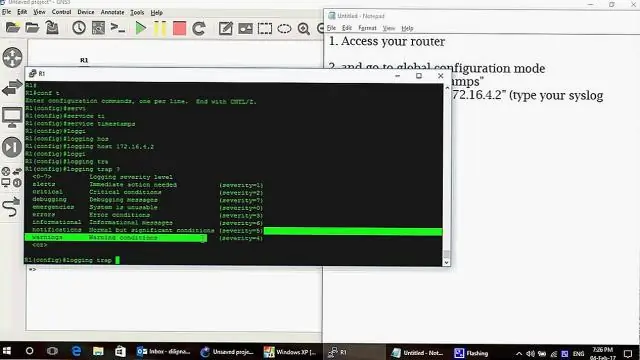

Jak uložím spuštěnou konfiguraci v Packet Tracer?

Spuštěná konfigurace je uložena v paměti RAM; spouštěcí konfigurace je uložena v NVRAM. Chcete-li zobrazit aktuální spuštěnou konfiguraci, zadejte příkaz show running-config. Zadejte příkaz copy running-config startup-config pro uložení aktuální spuštěné konfigurace do konfiguračního souboru pro spuštění v NVRAM

Jaký nástroj se používá pro zřizování a konfiguraci?

Chef, Ansible, Puppet a SaltStack jsou populární příklady těchto nástrojů s otevřeným zdrojovým kódem. Viděl jsem mnoho společností, které tyto nástroje používají k vytváření a úpravě nebo poskytování nové infrastruktury a jejich následné konfiguraci

Jak zjistím konfiguraci svého notebooku Mac?

Klikněte na ikonu Apple v levém horním rohu vašeho Macu. Tím se zobrazí rozbalovací nabídka. Vyberte horní možnost: O tomto Macu. Výsledné okno by vám mělo zobrazit informace, které potřebujete, včetně informací o rychlosti procesoru, paměti a grafické kartě

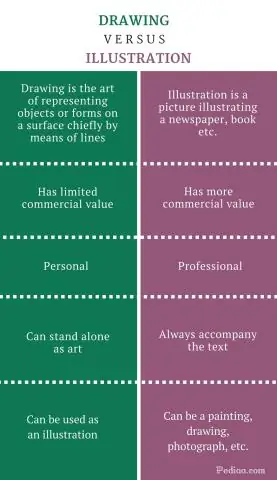

Jaký je rozdíl mezi webovou konfigurací a konfigurací stroje?

Síť. konfigurační soubory určují konfigurační nastavení pro konkrétní webovou aplikaci a jsou umístěny v kořenovém adresáři aplikace; stroj. konfigurační soubor specifikuje konfigurační nastavení pro všechny webové stránky na webovém serveru a je umístěn v $WINDOWSDIR$Microsoft.NetFrameworkVersionConfig

Jak by mohlo dojít k deindividuaci mimo přítomnost davu?

Deindividuace nastává, když lidé nemohou být identifikováni, například když jsou v davu nebo nosí masky, Vysvětlení: Deindividuace může nastat také online, kde je snadné se schovat za firewallem počítačů