- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:44.

- Naposledy změněno 2025-01-22 17:21.

Bezpečnostní mechanismy jsou technické nástroje a techniky, které se používají k implementaci bezpečnostní služby. A mechanismus může fungovat samostatně nebo s ostatními za účelem poskytování konkrétní služby. Příklady běžných bezpečnostní mechanismy jsou následující: Kryptografie.

Jaké jsou v tomto ohledu různé bezpečnostní mechanismy?

- Šifrování: Toto je skrytí nebo zakrytí dat, které poskytuje důvěrnost.

- Digitální integrita:

- Digitální podpis:

- Výměna autentizace:

- Dopravní polstrování:

- Ovládání směrování:

- Notářské ověření:

- Řízení přístupu:

Dále, co jsou bezpečnostní koncepty? Tři základní informace bezpečnostní koncepty důležité pro informace jsou důvěrnost, integrita a dostupnost. Pokud tyto spojíme koncepty s lidmi, kteří tyto informace používají, pak to bude autentizace, autorizace a neodmítnutí.

Také vědět, jaké jsou mechanismy zabezpečení sítě?

Ovládání směrování? Dopravní polstrování? Šifrování? Řízení přístupu ? Digitální podpisy? Integrita dat. 5. Umožňuje výběr konkrétního fyzicky zajistit směruje pro určitá data a umožňuje změny směrování, zejména při porušení bezpečnostní je podezřelý.

Jaké jsou tři složky bezpečnosti?

1.1 Základní Komponenty . Počítač bezpečnostní spočívá na důvěrnosti, integritě a dostupnosti. Výklady těchto tři aspekty se liší, stejně jako kontext, ve kterém vyvstávají.

Doporučuje:

Musíte mít WiFi pro bezpečnostní kamery?

Dokonce i vaše IP CCTV kamery jsou bez přístupu k internetu, stále můžete získat video dohled na místech mimo síť, jako je vaše vzdálená farma, chata, venkovský dům a další oblasti bez připojení k internetu nebo WiFi. Můžete získat místní záznam, i když vaše bezpečnostní kamery nemají přístup k internetu

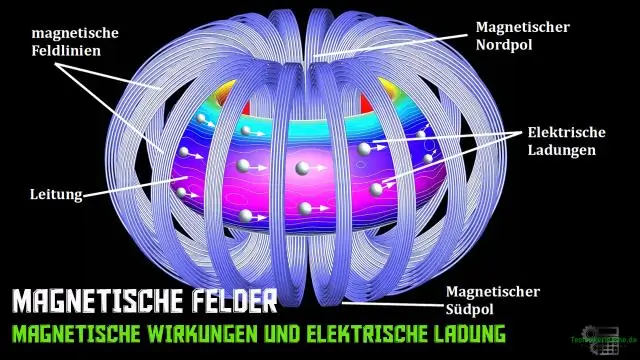

Jak fungují magnetické bezpečnostní proužky?

Pásek je lemovaný magnetickým materiálem se střední magnetickou „tvrdostí“. K detekci dochází při snímání harmonických a signálů generovaných magnetickou odezvou materiálu pod nízkofrekvenčními magnetickými poli. Když je feromagnetický materiál zmagnetizován, nutí amorfní kovový pásek do nasycení

Jak hodnotíte bezpečnostní kontroly?

Příprava týmu pro hodnocení bezpečnostních kontrol Identifikujte posuzované bezpečnostní kontroly. Určete, které týmy jsou odpovědné za vývoj a implementaci společných kontrol. Identifikujte kontaktní místa v rámci organizace pro hodnotící tým. Získejte veškeré materiály potřebné k posouzení

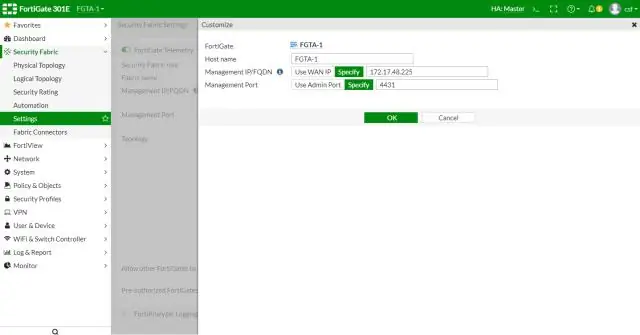

Jak povolím bezpečnostní strukturu ve FortiGate?

V kořenovém GUI FortiGate vyberte Security Fabric > Nastavení. Na stránce Security Fabric Settings povolte FortiGate Telemetry. Protokolování FortiAnalyzer je automaticky povoleno. Do pole IP adresa zadejte IP adresu FortiAnalyzeru, na který má Security Fabric odesílat protokoly

Jaký je mechanismus pro vynucení omezení přístupu ke zdroji, když je v Redis spuštěno více vláken?

zámek Když vezmeme v úvahu toto, jak Redis zpracovává souběžnost? Jednovláknový program rozhodně může poskytnout konkurence na úrovni I/O pomocí mechanismu I/O (de)multiplexování a smyčky událostí (což je to, co Redis ano ). Paralelnost něco stojí: