V JavaScriptu jsou k vytvoření objektu čtyři metody: Objektové literály. Nový operátor nebo konstruktor. Objekt. vytvořit metodu. Třída. Naposledy změněno: 2025-01-22 17:01

Vypnutí podokna náhledu Chcete-li podokno náhledu deaktivovat, jednoduše na něj jednou klikněte. Můžete také použít zkratku Alt + P. Poznámka. Pokud používáte Windows 7, najděte skupinu Uspořádat, otevřete místní nabídku Rozvržení a klikněte na Podokno náhledu. Naposledy změněno: 2025-01-22 17:01

Ačkoli lidé nemohou skutečně přečíst těchto 105 000 slov každý den, odhaduje se, že toto je skutečné číslo, které se každý den dostane k lidským očím a uším. Po přidání obrázků, videí, her atd. dosáhneme objemu 34 GB informací za den v průměru. Naposledy změněno: 2025-01-22 17:01

Managed IT services je řešení dodávané poskytovatelem IT služeb, které kombinuje paušální, neomezenou IT podporu za měsíční fixní poplatek s proaktivním monitorováním IT pracovních stanic a infrastruktury. Zjednodušeně řečeno, řízené služby staví pozornost zpět na ITfirmu. Naposledy změněno: 2025-01-22 17:01

AS2 (Applicability Statement 2) je specifikace, jak bezpečně a spolehlivě přenášet strukturovaná data business-to-business přes internet. Zabezpečení je dosaženo pomocí digitálních certifikátů a šifrování. Naposledy změněno: 2025-01-22 17:01

Zde je několik způsobů, jak udržet vaše lithium-iontové baterie zdravé. 1: Udržujte baterie při pokojové teplotě. 2: Přemýšlejte o pořízení vysokokapacitní lithium-iontové baterie, než abyste nosili náhradní. 3: Povolte částečné vybití a vyhněte se úplnému vybití (obvykle) 4: Zabraňte úplnému vybití lithium-iontových baterií. Naposledy změněno: 2025-01-22 17:01

Změna umístění stahování V počítači spusťte Chrome. Vpravo nahoře klikněte na Další nastavení. V dolní části klikněte na Upřesnit. V části „Stahování“upravte nastavení stahování: Chcete-li změnit výchozí umístění stahování, klikněte na Změnit a vyberte, kam chcete soubory uložit. Naposledy změněno: 2025-01-22 17:01

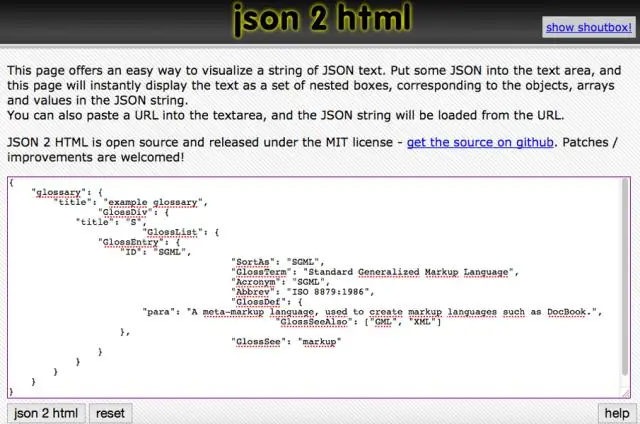

Účel. Pomocí příkladů můžete mapovat datové typy svého obchodního modelu do JSON. Objekt JSON je neuspořádaná kolekce názvů a hodnot. Pole JSON je uspořádaná sekvence hodnot. Hodnota může být řetězec, číslo, logická hodnota, null, objekt nebo pole. Naposledy změněno: 2025-01-22 17:01

Ve výchozím nastavení jsou soubory OST umístěny na kterémkoli z následujících umístění. drive:Users AppDataLocalMicrosoftOutlook. jednotka: Dokumenty a nastavení Místní nastavení Aplikace DataMicrosoftOutlook. Naposledy změněno: 2025-01-22 17:01

Univerzita Chhatrapati Shahu Ji Maharaj, Kanpur. Rada pro rozvoj vysoké školy působí v univerzitním kampusu od roku 1981 a byla řádně schválena univerzitní grantovou komisí. Naposledy změněno: 2025-01-22 17:01

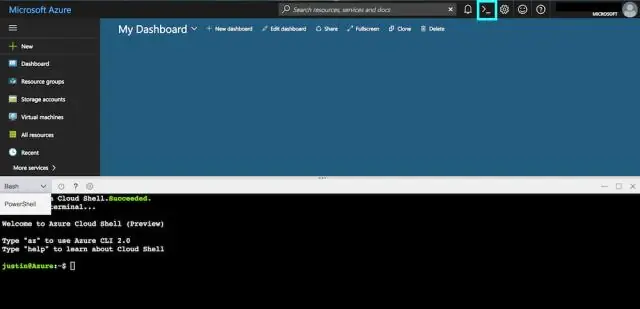

Cloud Shell můžete používat přímo z dokumentace hostované na docs.microsoft.com. Je integrován v dokumentaci Microsoft Learn, Azure PowerShell a Azure CLI – kliknutím na tlačítko „Vyzkoušet“ve fragmentu kódu otevřete pohlcující prostředí prostředí. Naposledy změněno: 2025-06-01 05:06

Middlewarové funkce jsou funkce, které mají přístup k objektu požadavku (req), objektu odezvy (res) a další funkci v cyklu žádost-odpověď aplikace. Další funkcí je funkce v Express routeru, která po vyvolání spustí middleware, který následuje po aktuálním middlewaru. Naposledy změněno: 2025-01-22 17:01

VIDEO Také víte, jak deaktivujete mod v Minecraftu? Přejděte do mC, klikněte na " Mods “a klikněte na mod chceš zakázat a klikněte na zakázat tlačítko:) u můžete jen odstranit a mod z Minecraft Mods Složka. fuj. Deaktivace a mod udělá totéž.. Naposledy změněno: 2025-01-22 17:01

SYSDATE vrátí aktuální datum a čas nastavený pro operační systém, ve kterém je databáze umístěna. Datový typ vrácené hodnoty je DATE a vrácený formát závisí na hodnotě inicializačního parametru NLS_DATE_FORMAT. Funkce nevyžaduje žádné argumenty. Naposledy změněno: 2025-01-22 17:01

Odpověď: Procesor Intel i5 je rychlejší a výkonnější než Intel i3. Upgrade z i3 na i5 je proto dobrý způsob, jak zlepšit výkon. Bohužel existuje několik faktorů, které mohou znemožnit upgrade z i3 na i5. Procesor může být integrován do základní desky. Naposledy změněno: 2025-01-22 17:01

Representational state transfer (REST) je softwarový architektonický styl, který definuje sadu omezení, která se mají použít pro vytváření webových služeb. Ve webové službě RESTful vyvolají požadavky na URI zdroje odpověď s datovou částí ve formátu HTML, XML, JSON nebo v jiném formátu. Naposledy změněno: 2025-01-22 17:01

7 nejdůležitějších technik dolování dat Vzory sledování. Jednou z nejzákladnějších technik při dolování dat je naučit se rozpoznávat vzory ve vašich souborech dat. Klasifikace. Sdružení. Detekce odlehlých hodnot. Shlukování. Regrese. Předpověď. Naposledy změněno: 2025-01-22 17:01

SPNEGO. Z tohoto důvodu přichází na pomoc SPNEGO. Je to zkratka pro Simple and Protected GSS-API Negotiation Mechanism, který poskytuje mechanismus pro rozšíření prostředí pro jednotné přihlášení založené na Kerberos na webové aplikace. Aplikace si pak vyžádá servisní lístek od KDC, např. Active Directory. Naposledy změněno: 2025-01-22 17:01

To je případ řezání stoupáním – praktikuje pohyb ruční frézky ve směru hodinových ručiček kolem okraje obrobku. Jak je znázorněno níže, když posouváte frézu „typickým“směrem (proti směru hodinových ručiček), řezné hrany vrtáku zvednou zrno obrobku. Naposledy změněno: 2025-06-01 05:06

Nastavení sestavení mravence pro pracovní prostor Java v Eclipse Otevřete projekt Java v Eclipse. Klikněte pravým tlačítkem na projekt. Přejděte na Export. V sekci Obecné vyberte soubory sestavení Ant a klikněte na 'Další' Vyberte projekt, který chcete sestavit, zrušte zaškrtnutí 'Vytvořit cíl pro kompilaci projektu pomocí kompilátoru Eclipse' a klikněte na 'Dokončit'. Naposledy změněno: 2025-01-22 17:01

VIDEO Jak dlouho tedy zprávy trasování zpráv trvají? Když spustíte a trasování zprávy pro zprávy že jsou méně než 7 dní staré, zprávy by měly se objeví během 5-30 minut. Když spustíte a trasování zprávy pro zprávy že jsou starší než 7 dní, výsledky mohou být vzít až několik hodin.. Naposledy změněno: 2025-01-22 17:01

Teorie. V širších termínech se teorie komunikace pokouší vysvětlit produkci informací, jak jsou tyto informace přenášeny, metody používané k jejich přenosu a jak se tím vytváří a sdílí význam. Naposledy změněno: 2025-01-22 17:01

Odstranění kurzu Klikněte na kartu „Moje kurzy“v pravém horním rohu. Vyberte kurz, který chcete smazat. Klikněte na tlačítko „Možnosti třídy“na pravé straně vaší třídy a objeví se vyskakovací okno. Klikněte na červené tlačítko „Odstranit třídu“ve spodní části okna. Naposledy změněno: 2025-01-22 17:01

Hadoop a jeho rámce jsou napsány v Javě a Java je pro vývojáře Hadoop povinná. Bez základů Java se nemůžete naučit Hadoop. Základní znalost Javy je dobrá pro začátek učení. Naposledy změněno: 2025-01-22 17:01

Proto, aby to mělo smysl, říkáme, že to znamená zdvořilostní kopii. Samozřejmě by mohlo dávat větší smysl, kdybychom jednoduše změnili zkratku na něco jiného, jako je cp pro 'kopie poskytnuta' nebo cf pro 'kopie zařízená' nebo ct pro 'kopírovat do' nebo možná jen napsali slovo kopie. Naposledy změněno: 2025-01-22 17:01

Vánoční skeny odvozují svůj název od sady příznaků, které jsou zapnuty v rámci paketu. Tyto skeny jsou navrženy tak, aby manipulovaly s příznaky PSH, URG a FIN hlavičky TCP. Jinými slovy, Xmas scan za účelem identifikace naslouchacích portů na cílovém systému odešle konkrétní paket. Naposledy změněno: 2025-01-22 17:01

Technické dokumenty jsou dominantně nastaveny inserif-fonty. Oblíbené možnosti jsou Palatino, Sabon, Minion, Caslon, Cambria a Garamond (nebo fonty, které s nimi souvisí). Mezi bezpatkovými fonty se často používají Helvetica a Calibri. Naposledy změněno: 2025-06-01 05:06

#228b22 Informace o barvách V barevném prostoru RGB se hex #228b22 (také známý jako lesní zelená) skládá z 13,3 % červené, 54,5 % zelené a 13,3 % modré. Zatímco v barevném prostoru CMYK se skládá ze 75,5 % azurové, 0 % purpurové, 75,5 % žluté a 45,5 % černé. Naposledy změněno: 2025-01-22 17:01

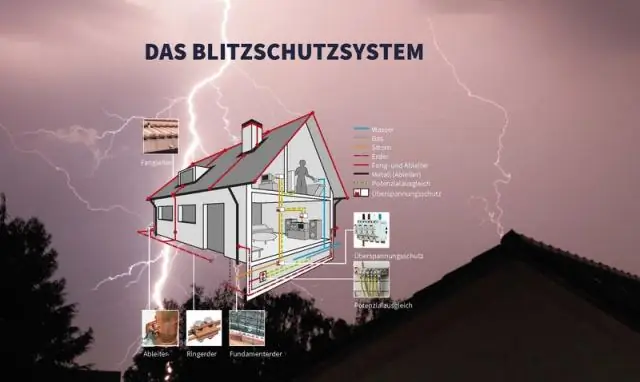

Vzhledem k neschopnosti zásuvných přepěťových ochran ochránit celý domov důrazně doporučujeme investovat do přepěťové ochrany celého domu. Tato ochranná zařízení se instalují přímo do skříně jističe, aby chránily každý jednotlivý obvod ve vaší domácnosti, včetně datových, telefonních a kabelových vedení. Naposledy změněno: 2025-01-22 17:01

Změna místní verze TypeScript Otevřete projekt ve VS Code. Nainstalujte požadovanou verzi TypeScript lokálně, například npm install --save-dev typescript@2.0.5. Otevřít nastavení pracovního prostoru VS Code (F1 > Otevřít nastavení pracovního prostoru) Aktualizovat/vložit 'typescript.tsdk': './node_modules/typescript/lib'. Naposledy změněno: 2025-01-22 17:01

Obor názvů MVC Obsahuje třídy a rozhraní, která podporují vzor MVC pro webové aplikace ASP.NET. Tento jmenný prostor zahrnuje třídy, které představují řadiče, továrny řadičů, výsledky akcí, pohledy, částečné pohledy a vazby modelu. Systém. Naposledy změněno: 2025-01-22 17:01

Existují různé způsoby, jak navrhnout síť s DMZ. Druhý neboli interní firewall umožňuje pouze provoz z DMZ do vnitřní sítě. To je považováno za bezpečnější, protože by bylo nutné kompromitovat dvě zařízení, než by útočník mohl získat přístup k interní síti LAN. Naposledy změněno: 2025-01-22 17:01

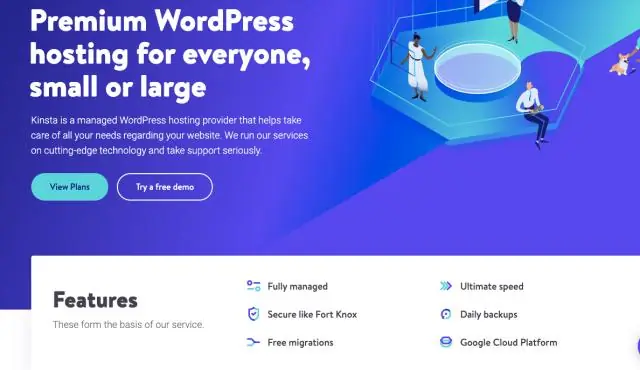

Jak jsem již zmínil dříve, hlavní rozdíl mezi plánem „WordPress Hosting“a standardním plánem „Web Hosting“pro hostitelskou společnost spočívá v tom, že vědí, co bude běžet na konkrétním serveru. Protože vědí, co bude běžet, mohou konfigurovat server a přidělovat prostředky speciálně pro WordPress. Naposledy změněno: 2025-01-22 17:01

Klepněte a podržte libovolné prázdné místo na domovské obrazovce. Klepněte na WIDGETY. Vyberte aplikaci a přetáhněte ji na domovskou obrazovku. Ikona aplikace byla úspěšně přidána. Klepněte na WIDGETY Dotkněte se a podržte ikonu k odstranění na domovské obrazovce. Přetáhněte ikonu nahoru. Zastavte v oblasti Odebrat. Jakmile ikona zešedne, uvolněte ji a odstraňte ji z domovské obrazovky. Naposledy změněno: 2025-01-22 17:01

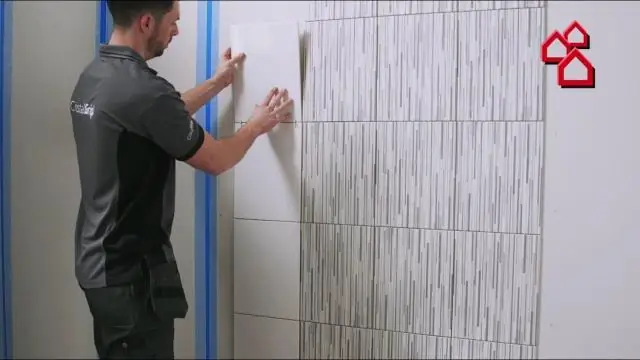

Dlaždice se fyzicky připojí k libovolné položce a spáruje se se zařízením iOS nebo Android přes Bluetooth, aby bylo možné sledovat její polohu. Po aktivaci mohou uživatelé vzdáleně pingnout na sledovač dlaždic a najít například ztracený pár klíčů nebo najít ztracenou peněženku pomocí jedinečné funkce komunitního vyhledávání Tile. Naposledy změněno: 2025-06-01 05:06

Insignia Flex 10.1 NS-P10A7100 (32 GB) je větší tablet s 10palcovou obrazovkou. Tablet má procesor Intel Atom se 4 jádry. Běží na operačním systému Android 6. Má 1GB paměť a je k dispozici s 32GB úložištěm. Pro větší úložiště můžete přidat paměťovou kartu microSD. Naposledy změněno: 2025-01-22 17:01

Za prvé, předvolání k soudu mohou doručovat pouze šerifové, strážníci, zástupci, soudní úředníci nebo soudní úředníci. Ostatní dospělí starší 18 let mohou podat předvolání, pokud nejsou do případu zapojeni a pokud mají písemný příkaz od soudu, který jim dává povolení. Naposledy změněno: 2025-01-22 17:01

1 Odpověď klonujte svůj projekt GitHub. cd v tom místním klonu. proveďte diff git --work-tree=/path/to/unzip/project a zkontrolujte, zda se váš zip liší od verze klonované z git hubu: pokud ano, git add a commit. pokračovat v práci s místním klonem (což je git repo). Naposledy změněno: 2025-01-22 17:01

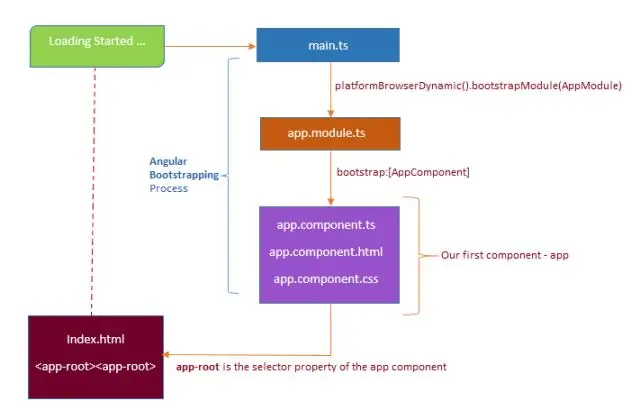

Bootstrapping je technika inicializace nebo načítání naší aplikace Angular. pojďme si projít náš kód vytvořený v Create your First new Angular project a uvidíme, co se stane v každé fázi a jak se naše AppComponent načte a zobrazí „app works!“. Naposledy změněno: 2025-01-22 17:01

Přepěťové ochrany skutečně ochrání počítače a další elektronická zařízení před přepětím a nejvzdálenějšími údery blesku, ale nemohou zabránit přímému úderu světla, aby způsobil poškození připojených zařízení. Naposledy změněno: 2025-01-22 17:01