Enumerable, #each a Enumerator Enumeration se týká procházení objektů. V Ruby nazýváme objekt vyčíslitelným, když popisuje sadu položek a metodu pro opakování každé z nich. Při volání s blokem na poli metoda #každý provede blok pro každý z prvků pole. Naposledy změněno: 2025-01-22 17:01

Kritéria Věta Příklady Máme specifická kritéria a určitá omezení. Splňovalo všechna naše kritéria; stabilní zaměstnání, domy za rozumnou cenu, státní vysokou školu a krajskou nemocnici. Ale právě díky tomu, že vůbec bojoval, překonal dobová kritéria a stal se jedním z velkých kapitánů historie. Naposledy změněno: 2025-01-22 17:01

V síti pouze 'WPA2' musí všichni klienti podporovat WPA2(AES), aby se mohli ověřovat. V síti se smíšeným režimem WPA2/WPA se lze připojit s klienty WPA(TKIP) i WPA2(AES). Všimněte si, že TKIP není tak bezpečný jako AES, a proto by se mělo používat výhradně WPA2/AES, pokud je to možné. Naposledy změněno: 2025-01-22 17:01

Otevřete iPhoto a klikněte na libovolný obrázek. Kliknutím na tlačítko 'plocha' ve spodní části nastavíte tento obrázek jako pozadí plochy. Vyberte více obrázků pomocí Shift-kliknutí (pokud jsou v řadě) nebo Command-click (pokud jsou odděleny jinými fotografiemi) a klepněte na tlačítko plochy. Naposledy změněno: 2025-01-22 17:01

Je těžké se naučit VBA? - Quora. Ano a ne. VBA je možná jedním z nejjednodušších mezi užitečnými a nejběžněji používanými jazyky. V ideálním případě byste měli absolvovat základní kurz OOP - objektově orientovaného programování, než se naučíte jakékoli strukturované / objektově orientované jazyky. Naposledy změněno: 2025-06-01 05:06

Softwarový žánr: Aplikační rámec. Naposledy změněno: 2025-01-22 17:01

T-SQL - ORDER BY Clause. Reklamy. Klauzule MS SQL Server ORDER BY se používá k řazení dat ve vzestupném nebo sestupném pořadí na základě jednoho nebo více sloupců. Některé databázové třídicí dotazy mají ve výchozím nastavení za následek vzestupné pořadí. Naposledy změněno: 2025-01-22 17:01

Správně, je to Godaddy! Poskytovatel hostingu s kompletním SSD VPS a sdíleným hostingem. Jmenné servery Domaincontrol.com jsou výchozí jmenné servery, které godaddy poskytuje pro domény, které hostovaly dns s godaddy. Naposledy změněno: 2025-01-22 17:01

I-94 směrem na východ a na západ poblíž letiště Detroit Metro bude mít od 20:00 otevřený jeden jízdní pruh mezi I-275 a US-24 (Telegraph Road). pátek až pondělí 5:00. I-94 směrem na východ a na západ bude mít mezi Conner Street a M-3 (Gratiot Avenue) otevřený jeden jízdní pruh od 5:00 do 17:00. sobota. Naposledy změněno: 2025-06-01 05:06

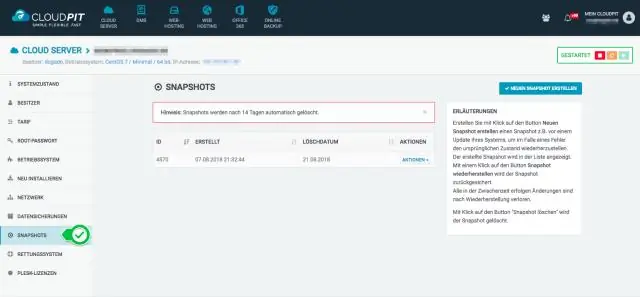

Přejděte na stránku Snímky v Google Cloud Console. Najděte název snímku, který chcete obnovit. Přejděte na stránku instance virtuálních počítačů. Klepněte na název instance, do které chcete obnovit nespouštěcí disk. V horní části stránky podrobností instance klikněte na Upravit. V části Další disky klikněte na Přidat nový disk. Naposledy změněno: 2025-01-22 17:01

Top 10 SEO Software SEMrush. Moz Pro. SE Ranking. Dirigent. Serpstat. SpyFu. Ahrefs. Siteimprove. Naposledy změněno: 2025-01-22 17:01

Při programování synchronní operace blokují instrukce, dokud není úloha dokončena, zatímco asynchronní operace lze provádět bez blokování jiných operací. Asynchronní operace jsou obecně dokončeny spuštěním události nebo voláním poskytnuté funkce zpětného volání. Naposledy změněno: 2025-06-01 05:06

Unli volání a SMS do všech sítí (Smart, TNT, Sun, Globe, TM), 100 MB dat, platnost 1 den. Chcete-li se zaregistrovat, vytočte *123# > Další nabídky > ALLNET30 > Přihlásit se k odběru a počkejte na úspěšnou potvrzovací zprávu. Viz také Smart Giga Video Promos. Naposledy změněno: 2025-06-01 05:06

Čím vyšší jsou otáčky, tím rychleji se ventilátor otáčí a ve většině případů je tím hlasitější. 120mm ventilátory bývají nejoblíbenější velikostí ventilátorů v moderních PC skříních, ale najdete mnoho velikostí, jako jsou 80mm, 92mm, 140mm, 200mm a více. Naposledy změněno: 2025-01-22 17:01

Siblings() je vestavěná metoda v jQuery, která se používá k nalezení všech sourozeneckých prvků vybraného prvku. Sourozenci jsou ti, kteří mají stejný rodičovský prvek ve stromu DOM. Návratová hodnota: Vrátí všechny sourozence vybraného prvku. Naposledy změněno: 2025-01-22 17:01

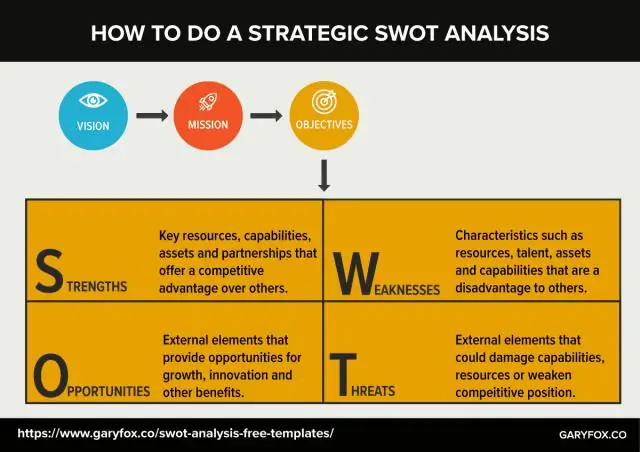

Certified Health Data Analyst (CHDA®) Tato prestižní certifikace poskytuje lékařům znalosti pro získávání, správu, analýzu, interpretaci a transformaci dat na přesné, konzistentní a včasné informace, přičemž vyvažuje strategickou vizi „velkého obrazu“a každodenní - podrobnosti dne. Naposledy změněno: 2025-01-22 17:01

Definice: transakční soubor. transakční soubor. Soubor transakčních záznamů. Soubory datových transakcí slouží k aktualizaci hlavních souborů, které obsahují údaje o subjektech organizace (zákazníci, zaměstnanci, prodejci atd.). Naposledy změněno: 2025-01-22 17:01

Dvojnásobek. MIN_VALUE představuje hodnotu 2−1074. Toto je podnormální hodnota a je to celkově nejmenší možná hodnota, kterou může dvojnásobek představovat. Subnormální hodnota má před binárním bodem 0: 0. Naposledy změněno: 2025-01-22 17:01

K chybě dochází často kvůli nesprávnému datu ve vašem počítači. Protože bezpečnostní certifikát je dodáván s platnou dobou trvání, příčinou této chyby může být nesprávné datum nastavené na vašem počítači. Při procházení konkrétního webu se může zobrazit zpráva o chybách bezpečnostního certifikátu. Naposledy změněno: 2025-06-01 05:06

Neformální imperativ se používá: poskytovat rady. dávat pokyny. přikázat něco udělat. Naposledy změněno: 2025-06-01 05:06

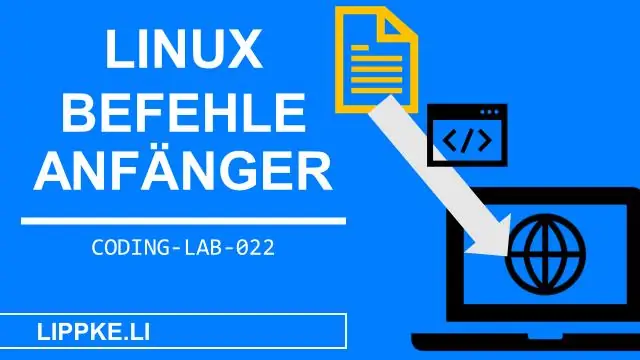

Interní příkazy jsou příkazy, které jsou již načteny v systému. Mohou být provedeny kdykoli a jsou nezávislé. Na druhou stranu jsou externí příkazy načteny, když je uživatel požaduje. Interní příkazy nevyžadují samostatný proces k jejich provedení. Naposledy změněno: 2025-01-22 17:01

Sedm fází kybernetického útoku Krok jedna – Průzkum. Před zahájením útoku hackeři nejprve identifikují zranitelný cíl a prozkoumají nejlepší způsoby, jak jej zneužít. Krok dva - Zbrojnění. Krok tři – Doručení. Krok čtyři – Využití. Krok 5 – Instalace. Krok šest – Velení a ovládání. Krok sedm – Opatření k dosažení cíle. Naposledy změněno: 2025-06-01 05:06

Pokročilá nastavení: Resetujte GoogleChrome Když se zobrazí rozevírací nabídka, vyberte možnost Nastavení. Nastavení prohlížeče Chrome by se nyní mělo zobrazit na nové kartě nebo okně v závislosti na vaší konfiguraci. Přejděte na konec stránky a stiskněte tlačítko Upřesnit. Nyní by se měla zobrazit rozšířená nastavení Chrome. Naposledy změněno: 2025-01-22 17:01

Chcete-li získat přístup k editoru filmů, spusťte aplikaci Fotky Google a v pravém horním rohu klepněte na nabídku se třemi tečkami. V seznamu možností klepněte na možnost „Film“a otevře se nové okno s názvem „Vytvořit film“. Zde můžete vybrat fotografie a/nebo videa, která chcete upravit, a přidat je do editoru filmů. Naposledy změněno: 2025-01-22 17:01

V Průzkumníku řízení zdrojů vyberte větev, složku nebo soubor, který chcete sloučit. Klepněte na nabídku Soubor, přejděte na položku Řízení zdroje, přejděte na položku Větvení a slučování a klepněte na položku Sloučit. Naposledy změněno: 2025-01-22 17:01

Pomocí cloud computingu můžete dosáhnout nižších variabilních nákladů, než jaké můžete získat sami. Vzhledem k tomu, že využití od stovek tisíc zákazníků je agregováno v cloudu, mohou poskytovatelé, jako jsou Amazon Web Services, dosáhnout vyšších úspor z rozsahu, což se promítá do nižších platových cen. Naposledy změněno: 2025-06-01 05:06

Odpověď: Kromě typu konstruktoru poskytuje Oracle také metody sběru pro použití s VARRAYS a vnořenými tabulkami. Metody sběru nelze použít v DML, ale pouze v procedurálních příkazech. DELETE odstraní zadané položky z vnořené tabulky nebo všech. VARRAY. Naposledy změněno: 2025-01-22 17:01

Sophiin dialog je generován prostřednictvím rozhodovacího stromu, ale je jedinečně integrován s těmito výstupy. Podle The Verge Hanson často zveličuje a „hrubě zavádí“o Sophiině schopnosti vědomí, například tím, že v roce 2017 souhlasí s Jimmym Fallonem, že Sophia byla „v podstatě naživu“. Naposledy změněno: 2025-06-01 05:06

Slabá entita je taková, která může existovat pouze tehdy, je-li vlastněna jinou. Například: MÍSTNOST může existovat pouze v BUDOVA. Na druhou stranu PNEUMATIKU lze považovat za silnou entitu, protože může existovat i bez připojení k vozidlu. Naposledy změněno: 2025-06-01 05:06

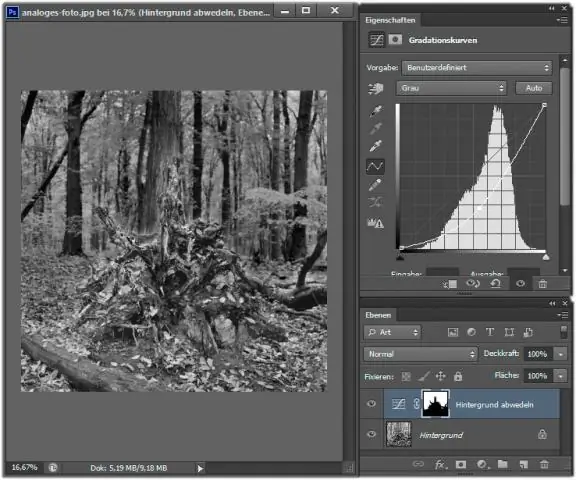

4 Odpovědi Pomocí nástroje Ohraničení vyberte střední část, kterou chcete odstranit. Vyberte > Inverzní, chcete-li vybrat vše kromě této prostřední části. Kopírování a vkládání. Vyberte pravou polovinu a pomocí nástroje Přesunout ji přesuňte tak, aby byly dvě poloviny zarovnány. Skrýt vrstvu pozadí/původní obrázek. Naposledy změněno: 2025-01-22 17:01

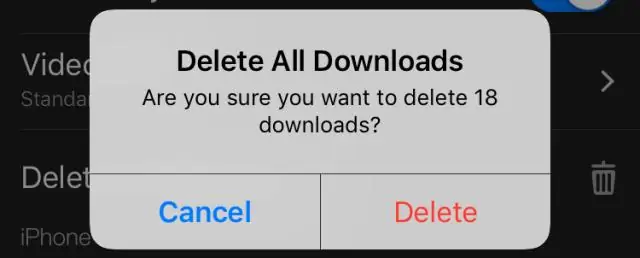

Otevřete aplikaci Dropbox. Klepněte na šipku rozevíracího seznamu napravo od souboru nebo složky, kterou chcete přejmenovat. Z nabídky, která se objeví ve spodní části obrazovky, vyberte možnost Přejmenovat. Naposledy změněno: 2025-01-22 17:01

Začněte výběrem a zkopírováním celého rozsahu dat. Klikněte na nové umístění v listu a poté přejděte na Upravit | Vložit jinak a zaškrtněte políčko Transponovat, jak je znázorněno na obrázku B. Klikněte na OK a Excel transponuje popisky sloupců a řádků a data, jak je znázorněno na obrázku C. Naposledy změněno: 2025-01-22 17:01

CHAP poskytuje ochranu proti opakovaným útokům ze strany protějšku prostřednictvím použití postupně se měnícího identifikátoru a proměnné hodnoty výzvy. Protokol CHAP vyžaduje, aby klient i server znali prostý text tajemství, i když se nikdy neposílá přes síť. Naposledy změněno: 2025-01-22 17:01

Zabezpečení databáze (Strana 185). SYSTEM je výchozí obecný účet správce databáze pro databáze Oracle. SYS a SYSTEM mají automaticky přidělenou roli DBA, ale SYSTEM je jediný účet, který by měl být použit k vytváření dalších tabulek a pohledů, které používá Oracle. Naposledy změněno: 2025-06-01 05:06

Zástupci technické podpory odpovídají na příchozí telefonní hovory a řeší technické problémy zákazníků s počítačovým softwarem a hardwarem. Call centra najímají zástupce technické podpory, aby pracovali na plný i částečný úvazek během flexibilních směn, které mohou zahrnovat večery a víkendy. Naposledy změněno: 2025-01-22 17:01

Účelem 802.1x je přijímat nebo odmítat uživatele, kteří chtějí plný přístup k síti pomocí 802.1x. Jedná se o bezpečnostní protokol, který pracuje s bezdrátovými sítěmi 802.11, jako jsou 802.11b,g,n, stejně jako s kabelovými zařízeními. Všechny přepínače NETGEARProSAFELayer 2 a Layer 3 podporují tuto autentizaci. Naposledy změněno: 2025-01-22 17:01

Obecně se očekává, že programy Python poběží pomaleji než programy Java, ale jejich vývoj také zabere mnohem méně času. Programy Python jsou obvykle 3-5krát kratší než ekvivalentní programy Java. Tento rozdíl lze připsat vestavěným vysokoúrovňovým datovým typům Pythonu a jeho dynamickému typování. Naposledy změněno: 2025-01-22 17:01

Jarní anotace @Repository. Anotace Spring @Repository se používá k označení, že třída poskytuje mechanismus pro operace ukládání, načítání, vyhledávání, aktualizace a odstraňování objektů. Naposledy změněno: 2025-01-22 17:01

Společnost Microsoft dnes ukončila podporu pro staré verze Internet Exploreru, včetně IE8, IE9 a IE10, a také Windows 8. Pro prohlížeče společnost také vydala finální opravu (KB3123303), která obsahuje nejnovější kumulativní aktualizace zabezpečení a „ Oznámení o upgradu End of Life. Naposledy změněno: 2025-01-22 17:01

Chcete-li přehrát poškozený video soubor MP4, jediná věc, kterou potřebujete, je mít VLC již nainstalovaný v systému a připraven k použití: Vyberte poškozený. mp4 video soubor. Klepněte pravým tlačítkem myši vyberte Otevřít pomocí a vyberte VLC. Poškozený soubor videa se s očekáváním začne přehrávat. Naposledy změněno: 2025-01-22 17:01