- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:44.

- Naposledy změněno 2025-01-22 17:21.

Challenge Handshake Authentication Protocol ( CHAP ) je proces autentizace uživatele k síťové entitě, kterou může být jakýkoli server, např. web nebo poskytovatel internetových služeb (ISP). CHAP se primárně používá pro bezpečnostní účely.

Jak tedy CHAP funguje?

CHAP je schéma ověřování používané servery protokolu PPP (Point-to-Point Protocol) k ověření identity vzdálených klientů. Ověření je založeno na sdíleném tajemství (jako je heslo klienta). Po dokončení fáze navázání spojení odešle autentizátor partnerovi zprávu „výzva“.

Za druhé, používá chlap šifrování? Používá se CHAP ověřovatelem k ověření identity strany žádající o přístup. Je šifrován CHAP ? The CHAP protokol dělá nevyžadují, aby byly zprávy zašifrované.

S ohledem na to, co je PAP v zabezpečení?

Protokol pro ověřování hesla ( PAP ) je ověřovací protokol založený na hesle, který používá protokol PPP (Point to Point Protocol) k ověřování uživatelů. Téměř všechny síťové operační systémy podporují vzdálené servery PAP . Mezi PAP nedostatkem je skutečnost, že po síti přenáší nešifrovaná hesla (tj. v prostém textu).

Co je lepší chlap nebo papá?

Hlavní rozdíl mezi PAP a CHAP je to? PAP je ověřovací protokol, který umožňuje protokolu Point to Point ověřovat uživatele CHAP je autentizační protokol, který poskytuje lepší bezpečnost než PAP.

Doporučuje:

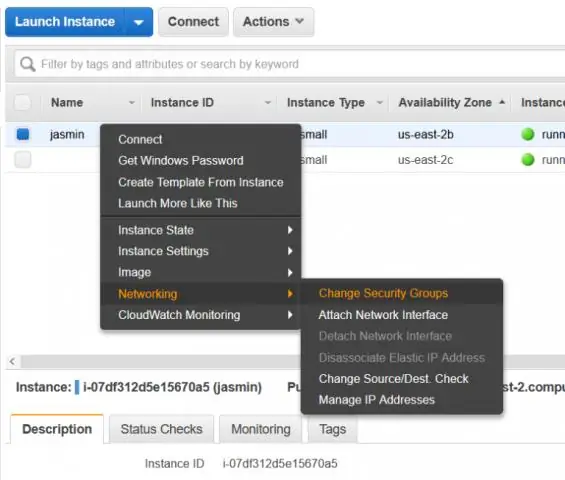

Jak přiřadím skupinu zabezpečení k instanci ec2?

Vytvoření skupiny zabezpečení V navigačním podokně vyberte možnost Skupiny zabezpečení. Vyberte Vytvořit skupinu zabezpečení. Zadejte název a popis skupiny zabezpečení. Pro VPC vyberte ID VPC. Můžete začít přidávat pravidla, nebo můžete zvolit Vytvořit a vytvořit skupinu zabezpečení hned (pravidla můžete přidat později)

Co funguje jako další vrstva zabezpečení na úrovni podsítě ve VPC?

Síťové ACL (NACL) je volitelná vrstva zabezpečení pro VPC, která funguje jako firewall pro řízení provozu do az jedné nebo více podsítí. Výchozí ACL umožňuje veškerý příchozí a odchozí provoz

Které metody bezdrátového zabezpečení používají šifrování TKIP?

Byl navržen tak, aby poskytoval bezpečnější šifrování než notoricky slabý Wired Equivalent Privacy (WEP), původní bezpečnostní protokol WLAN. TKIP je metoda šifrování používaná ve Wi-Fi Protected Access (WPA), která nahradila WEP v produktech WLAN

Jak řídíte zabezpečení cloudu?

Správa zabezpečení cloudu pro software jako službu (SaaS) Prohlédněte si všechny používané cloudové služby a vyhodnoťte jejich rizika. Auditujte a upravte nativní nastavení zabezpečení. Chcete-li zabránit krádeži, použijte prevenci ztráty dat. Šifrujte data pomocí vlastních klíčů. Blokujte sdílení s neznámými zařízeními nebo neoprávněnými uživateli

Jaká je funkce, která pomáhá monitorovat aktivity zabezpečení a auditu v kbelíku s3?

AWS pomáhá monitorovat aktivity zabezpečení a auditu v kbelíku. Chrání důležitá data před náhodným únikem. AWS poskytuje řadu bezpečnostních služeb, které chrání infrastrukturu a majetek